Pierwszy tydzień Page'a i dwie kontrowersyjne decyzje

11 kwietnia 2011, 12:04Larry Page, jeden z założycieli Google'a, zaledwie od tygodnia jest dyrektorem wykonawczym koncernu, a już podjął dwie niezwykle istotne decyzje. Przeprowadził restrukturyzację zarządzania oraz powiązał część premii pracowników z wynikami na rynku serwisów społecznościowych.

Nowe rozumienie entropii umożliwi chłodzenie komputerów

2 czerwca 2011, 17:46Każdy, kto miał do czynienia z komputerem wie, że podczas pracy urządzenie to emituje ciepło. Tymczasem fizycy teoretyczni doszli do wniosku, że procesy obliczeniowe mogą czasem nie tylko nie generować ciepła, ale nawet chłodzić.

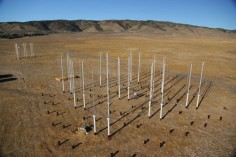

Turbiny wiatrowe mogą być 10-krotnie bardziej wydajne

14 lipca 2011, 12:11Naukowcy z California Institute of Technology (Caltech) twierdzą, że wydajność turbin wiatrowych można bardzo łatwo zwiększyć co najmniej 10-krotnie. Wystarczy... odpowiednio dobrać umiejscowienie turbiny

Radcliffe ujawnia nazwę producenta narażonej na atak pompy insulinowej

26 sierpnia 2011, 11:42Jay Radcliffe, chorujący na cukrzycę specjalista ds. bezpieczeństwa, który informował wcześniej o możliwości przeprowadzenia śmiertelnego w skutkach zdalnego ataku na pompę insulinową, zdecydował się ujawnić nazwę jej producenta

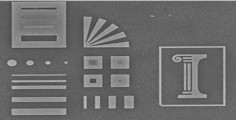

Szklane "pieczątki" i tańsze układy lab-on-a-chip

19 października 2011, 10:18W przyszłości postęp technologiczny może doprowadzić do powstania mikroukładów zdolnych do wykrywania setek chorób. Urządzenia takie mogłoby np. identyfikować pojedyncze komórki nowotworowe we krwi.

Ecstasy trwale obniża poziom serotoniny

6 grudnia 2011, 09:45MDMA (ecstasy) wywołuje trwałe zmiany w mózgu. Dotyczą one spadku poziomu serotoniny w mózgu, który organizm próbuje kompensować, zwiększając liczbę receptorów (Archives of General Psychiatry).

Najstarszy zestaw do stawiania horoskopów

19 stycznia 2012, 06:55Amerykańscy i chorwaccy archeolodzy odnaleźli fragmenty najstarszej na świecie tablicy astrologicznej. Wyrzeźbiono na niej znaki zodiaku i prawdopodobnie używano do sporządzania horoskopów Ilirom, którzy u schyłku epoki brązu i we wczesnej epoce żelaza zamieszkiwali zachodnie Bałkany.

Wyeliminowanie pewnego białka przyspiesza leczenie depresji

8 marca 2012, 17:34Podczas badań na myszach wykazano, że wyeliminowanie białka neurofibrominy 1 nasila powstawanie nowych neuronów z nerwowych komórek progenitorowych (neurogenezę) oraz skraca czas, po jakim antydepresanty zaczynają działać.

Pozew zbiorowy przeciwko Intelowi, Apple'owi i Google'owi

20 kwietnia 2012, 12:08Sąd przyjął pozew zbiorowy, jaki przeciwko firmom Apple, Google, Intel, Adobe, Intuit, Lucasfilm i Pixar wystosowali ich byli pracownicy. Wymienione firmy są oskarżano o to, że zawarły umowę, której celem było zaniżanie płac poprzez dławienie konkurencji

Przytniesz tu, przybędzie tam

1 czerwca 2012, 11:21Ograniczając dostępność produktów "śmieciowych", zmniejsza się liczbę kilodżuli pochodzących z tego typu pokarmów, ale nie ogólną energetyczność diety. Spadek różnorodności pomagał ograniczyć spożycie produktów z konkretnej grupy, ale wydaje się, że w innych obszarach diety zachodziła [wtedy] kompensacja - podkreśla prof. Hollie Raynor z University of Tennessee.